该 安全研究员 找到了一个新的 巨大的脆弱性 它几乎存在于它的每个版本中 Android.

Α此漏洞允许恶意软件模仿合法应用程序来窃取密码和其他敏感数据。

该漏洞名为 斯特兰霍格 2.0 ( 得名于挪威语 敌意收购 ) 影响他们使用的所有设备 安卓9.0 而且年纪大了。

是的 据挪威安全公司 Promon 称,这两个“坏人”是在之前的同名安全漏洞中被发现的,该公司在六个月后发现了这两个漏洞。 这 斯特兰霍格 2.0 通过诱使受害者认为他们正在将密码输入到合法应用程序中,恶意软件在其下运行。 这 斯特兰霍格 2.0 还可能违反其他应用程序权限访问敏感用户数据,如联系人、照片,并实时定位受害者。

据说这个漏洞比它的前身更危险,因为它“几乎无法检测到”,他说。 汤姆·利塞米塞·汉森(Tom Lysemose Hansen), 创始人兼技术团队负责人 普罗蒙。

好消息正如她所说 PROMON,没有证据表明黑客在积极的黑客活动中使用了这个漏洞,但警告说没有“好方法”来检测攻击。 事实上,由于这个漏洞可以为所有黑客组织所知,Promon 推迟发布有关该漏洞如何“工作”的详细信息,直到 谷歌 能够修复“严重”级别的漏洞。

谷歌发言人告诉 TechCrunch 该公司也没有看到任何黑客积极利用的证据。 «我们感谢研究人员的工作,我们已经解决了已确定的问题“

公司发言人(谷歌)表示, Google Play保护 它是一种控制服务,集成在所有 Android 设备中,不包括利用 Strandhogg 2.0 漏洞的应用程序。

“ 斯坦霍格 2.0 使用 Android 多任务系统对您有利,该系统保留每个最近打开的应用程序的标签,以便用户可以在打开的应用程序之间快速切换窗口。

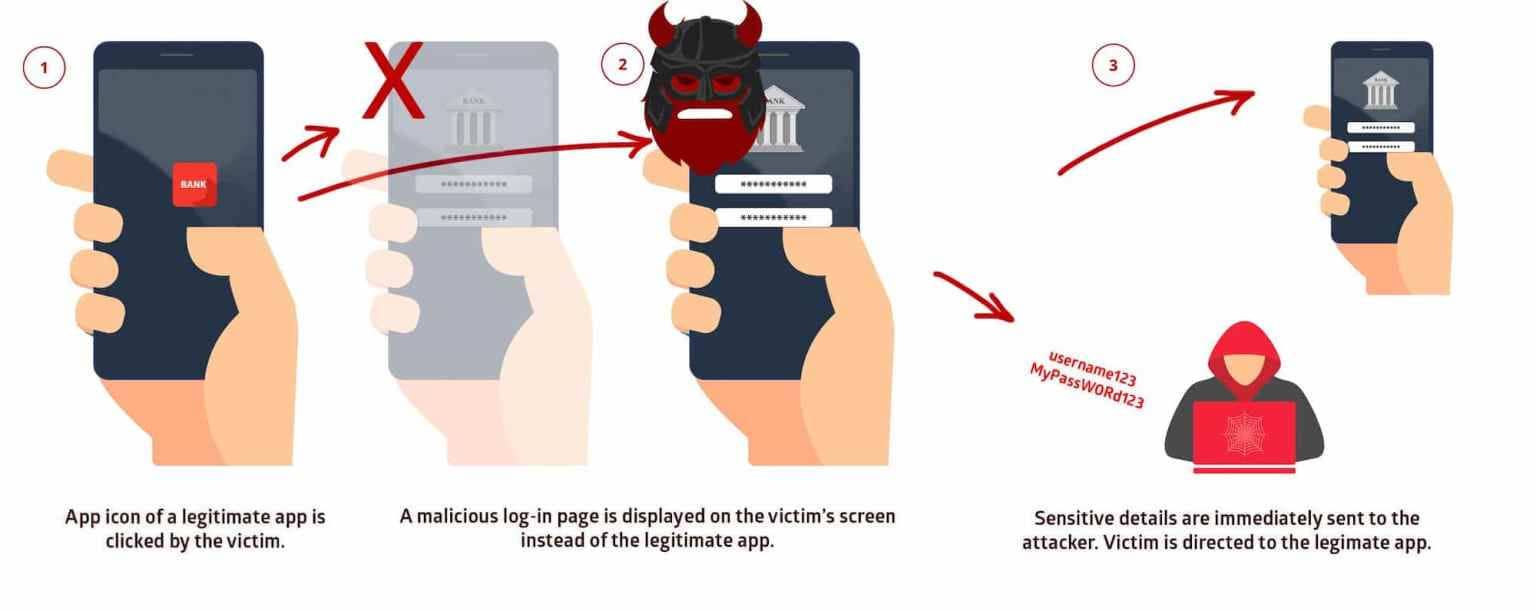

如果有人下载恶意应用程序 - 伪装成常规应用程序 - 一旦安装后可能利用 Strandhogg 2.0 的漏洞,并且受害者启动合法应用程序,恶意软件会迅速破坏应用程序并在其位置插入恶意内容。登录窗口。

因此,一旦受害者在这个虚假窗口中输入他/她的密码,密码就会被发送到黑客服务器。

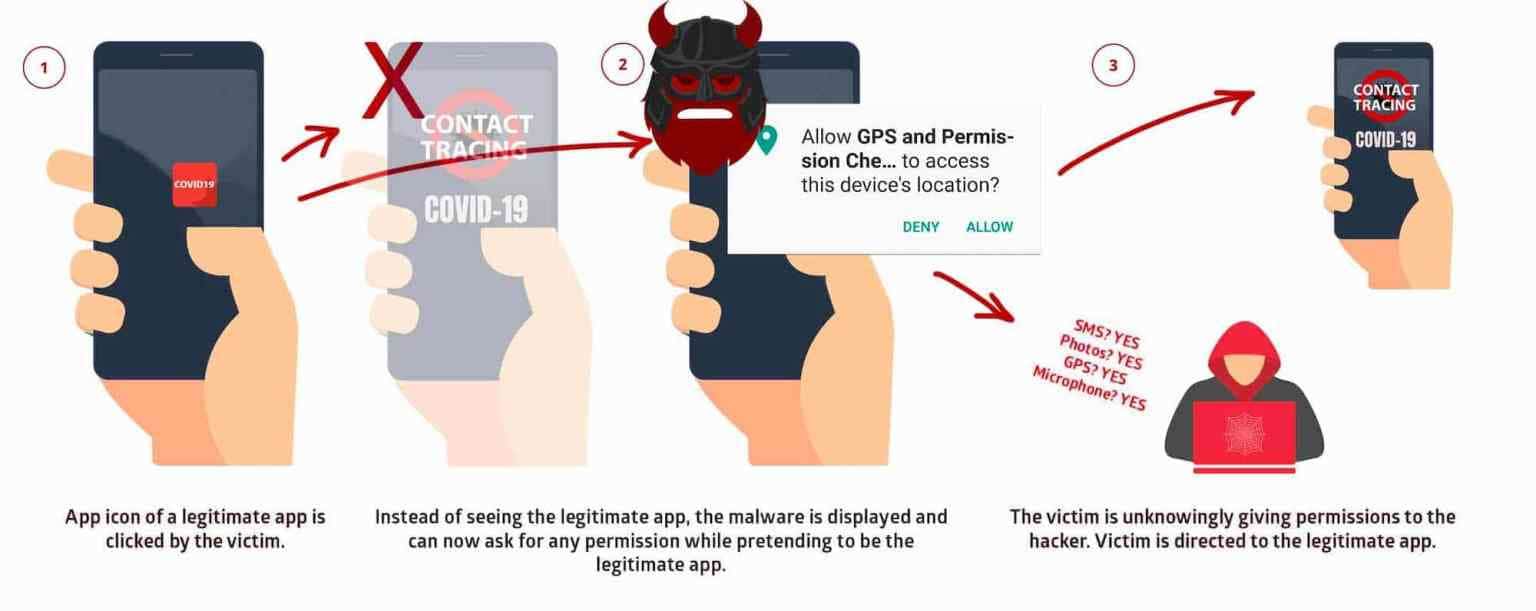

Strandhogg 2.0 不需要 Android 权限即可运行,但它也可能通过触发许可请求来侵犯其他有权访问受害者联系人、照片和消息的应用程序的权限。

“如果许可证被授予,那么恶意软件就拥有了这个危险的许可证,”他说。 汉森.

一旦授予此权限,恶意应用程序可能会从用户的手机上传数据。 他说,恶意软件可以通过短信上传整个对话 汉森,让黑客甚至可以绕过双重身份验证 (2FA) 保护。

对用户的风险可能很低,但不是零。 这 PROMON 表示需要使用最新的安全更新更新运行 Android 的设备来修复此漏洞,建议用户尽快更新其 Android 设备。

[the_ad_group id =“ 966”]