尽管小米的安全应用旨在保护其设备和用户数据,但 Check Point 研究人员今天早些时候宣布,该应用恰恰相反。

尽管小米的安全应用旨在保护其设备和用户数据,但 Check Point 研究人员今天早些时候宣布,该应用恰恰相反。

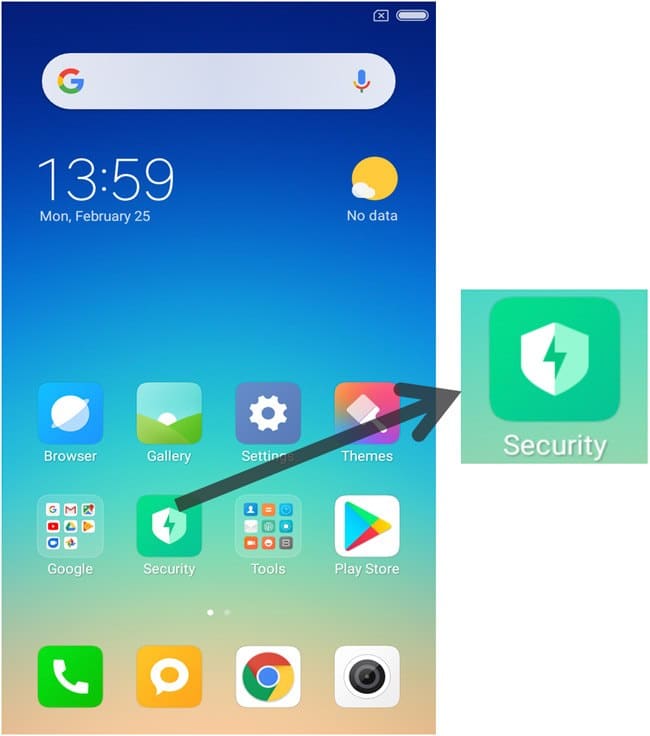

Η 应用程序调用 警卫提供者, 使用来自 AVAST, AVL και 腾讯 检测可能的恶意软件。 Android 上的恶意软件可以找到不同的方式进入您的设备,这并不奇怪 小米 预先安装它 警卫提供者 在她所有的手机上。

然而,它的研究人员 检查点 发现应用程序和更新机制存在重大安全漏洞。

据她的研究员 检查站,斯拉瓦·马卡维耶夫,Guard Provider 通过不安全的 HTTP 连接接收更新。 这意味着一些黑客可以轻松地从 Avast Update 修改升级源,并通过攻击导入恶意软件 中间人(MITM),只要它与潜在受害者在同一个 Wi-Fi 网络上。

MITM 攻击的一个例子是主动间谍,它涉及入侵者与受害者建立独立连接。 受害者认为他正在将消息传输给合法的第三方,而实际上入侵者正在监视他们的消息并对其进行修改。

除了恶意软件, 马卡维耶夫 说攻击者也可以使用攻击 中间人(MITM) 渗透勒索软件或监控应用程序。 攻击者甚至可以了解更新文件的名称,使他们的软件看起来尽可能无害。

因为 警卫提供者 预装在小米手机上,数百万台设备都存在同样的安全漏洞。 好消息是小米意识到了这一点,并已与 Avast 合作修复它。

[the_ad_group id =“ 966”]